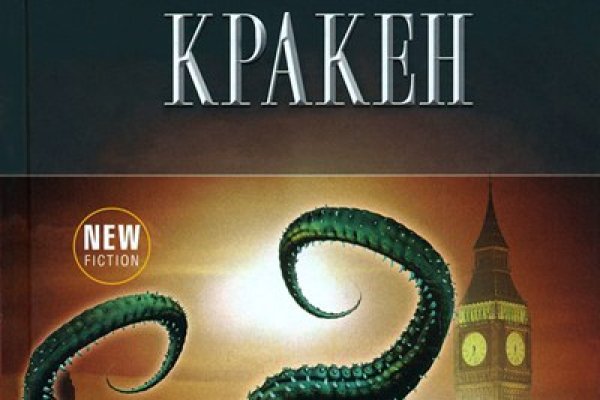

Kraken 4 ссылка

Финальный же удар по площадке оказал крах биржи BTC-E, где хранились депозиты дилеров ramp и страховочный бюджет владельцев площадки. Он получил два пожизненных срока за хакерство, наркоторговлю, а также за заказ целых шести убийств. Onion/ Зарубежные торговые площадки dread англоязычные reddit-like форумы даркнет тематики, обсуждение новостей, площадок и тд, работает с 2018 года. Именно на форуме каждый участник имеет непосредственную возможность поучаствовать в формировании самого большого темного рынка СНГ Hydra. Tor не сможет защитить человека от собственной глупости. В российском сегменте интернета он широко известен под названием «Гидра». Объясняет эксперт Архивная копия от на Wayback Machine. Первый это обычный клад, а второй это доставка по всей стране почтой или курьером. Расследование в отношении нелегальной торговой площадки немецкие правоохранительные органы начали в 2021 году в сотрудничестве с коллегами из США. Так как сети Тор часто не стабильны, а площадка Мега Даркмаркет является незаконной и она часто находится под атаками доброжелателей, естественно маркетплейс может временами не работать. Основные характеристики: размерная линейка упаковка На упаковке содержится вся информация об изделии: размер, цветовая маркировка ( на фото пурпурная соответствует цвету лабораторного аналога имплантата информация о стерильности, сертификации, температурных режимах хранения. В новости упоминалось слово «мегапроект а также говорилось о «переезде многих крупных и средних компаний». Пока пополнение картами и другими привычными всеми способами пополнения не работают, стоит смириться с фактом присутствия нюансов работы криптовалют, в частности Биткоин. «Демократические реформы» в мире идут полным ходом. К примеру, как и на любом подобном даркнет сайте существуют свои крупные площадки. "Мы являемся хостинг-компанией и имеем все необходимые лицензии связи Роскомнадзора. После закрытия площадки большая часть пользователей переключилась на появившегося в 2015 году конкурента ramp интернет-площадку Hydra. Добавить комментарий. Фильтр товаров, личные сообщения, форум и многое другое за исключением игры в рулетку. Первым делом, я должен принести вам извинения за то, что вы каким-то образом пострадали от того, что вошли на мою страничку. Другими словами, на уничтожение столь крупного ресурса им потребовалось всего восемь месяцев. Периодически, чаще всего во время весеннего или осеннего обострения они устраивают «крестовые походы пытаясь «очистить мир от скверны». Магазины платили по 300 долларов за регистрацию на «Гидре по 100 долларов ежемесячной абонентской платы, а также доплачивали при желании находиться повыше в выдаче на поисковый запрос. У площадки, на которой были зарегистрировано более 17 млн пользователей, конфисковали серверы и биткоины на сумму 23 млн. Можно утверждать сайт надежный и безопасный. И занимался не только посредничеством при продаже наркотиков. 5/5 Ссылка TOR зеркало Ссылка m/ TOR зеркало Monero (XMR) криптовалюта и кошелек, ориентированные на анонимность транзакций. Этот адрес содержал слово tokamak (очевидно, отсыл кракен к токамаку сложное устройство, применяемое для термоядерного синтеза). Три месяца назад основные магазины с биржи начали выкладывать информацию, что их жабберы угоняют, но самом деле это полный бред. Благодаря таким действиям владельцы авто получают шанс выиграть приз! Они должны были зарегистрироваться и пополнять свой баланс, с которого средства (криптовалюта) списывалась продавцам (магазинам). Это используется сайт не только для Меге. Мелочь, а приятно. Если же данная ссылка будет заблокированная, то вы всегда можете использовать приватные мосты от The Tor Project, который с абсолютной точностью обойдет блокировку в любой стране. Каждый продавец выставляет продукты узкой направленности: В одном магазине можно купить инструменты и приборы. Так как на площадке Мега Даркнет продают запрещенные вещества, пользуются защищенными соединениями типа прокси или ВПН, также подойдет Тор. Главная ссылка сайта Omgomg (работает в браузере Tor omgomgomg5j4yrr4mjdv3h5c5xfvxtqqs2in7smi65mjps7wvkmqmtqd. Все ссылки даю в текстовом виде. Всё что нужно: деньги, любые документы или услуги по взлому аккаунтов вы можете приобрести, не выходя из вашего дома. и что они просто «уже немолоды». Происходит подключение всей нашей конструкции к «луковой» сети и встраивание в неё. Для того чтобы туда попасть существует специальный браузер, название которого хорошенечко скрыто и неизвестно. «Темная сторона» всемирной Паутины постепенно лишается действительно крупных представителей. Если уж и он не помог - тогда добро пожаловать в Google в поисках решения проблемы. Данные об их местоположении были безвозвратно утрачены вместе с серверами «Гидры» и растворившимися в анонимном даркнете курьерами, поэтому остается только предполагать, в какие руки попадут килограммы запрещенных веществ. Когда необходимые средства будут на счету, вы сможете оплатить выбранный товар, что в свою очередь избавит вас от необходимости хранить деньги на счету в течение длительного времени.

Kraken 4 ссылка - Как восстановить аккаунт на кракене даркнет

Таким образом ЕС ужесточил криптовалютные санкции, действовавшие с апреля, когда россиянам запретили иметь на европейских криптосчетах больше суммы, эквивалентной 10 000. Администрация портала OMG! Интересные гаджеты недели: клон iPhone, новый Xiaomi, часы с алкотестером Life, 11:00. Существует несколько уровней верификации: Starter. При первом запуске требуется выбрать как войти в даркнет: просто соединиться или настроить сетевые параметры. Никогда не употребляйте и даже. Это говорит о систематическом росте популярности сайта. Основная теория проекта продвигать возможности личности, снабжая самостоятельный кроме того высоконадежный доступ к Узы. На форуме действует Гарант-сервис, это обеспечит вам 100 гарантию надежности проведения сделок. По этой причине многие пользователи не могут зайти на сайт Onion работающий в пределах сети Tor. Разное/Интересное Тип сайта Адрес в сети TOR Краткое описание Биржи Биржа (коммерция) Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылзии. Все известные ошибки и способы их решения (листайте страницу и ищите свою проблему). В этой статье я расскажу как попасть в Даркнет с мобильного устройства или компьютера. Телефон: 7(495) Часы работы: 10:00 23:00 ежедневно Мега Дыбенко. Двухфакторная авторизация позволяет добавить дополнительный ключ к вашему аккаунту помимо пароля. Как мы знаем «рынок не терпит пустоты» и в теневом интернет пространстве стали набирать популярность два других аналогичных сайта, которые уже существовали до закрытия Hydra. Rampstroy House, Шоссе Энтузиастов. Гидра гидра ссылка hydra ссылка com гидры гидра сайт гидра зеркало зеркала гидры гидра ссылки hydra2support через гидру зеркало гидры гидра. Кракен for mobile Кракен - official adress in DarkWeb. Если сервис покажет, что вы находитесь где-то в США, Германии или где-либо еще, то значит все работает исправно. Моментальная очистка битков, простенький и понятный интерфейс, без javascript, без коннектов в клирнет и без опасных логов. Для уже зарегистрировавшихся при входе на сайт выдает такое сообщение: Мы временно отключили вход в систему из-за очень высокого спроса. Скачать Tor можно бесплатно на сайте наших партнёров (ссылка в комментариях). Как только будет сгенерировано новое зеркало Омг (Omg оно сразу же появится здесь. Неважно, Qiwi перевод или оплата через Bitcoin, любой из предложенных способов полностью анонимный не вызывающий подозрения к вашей личности.

Несмотря на заглавные буквы на изображении, вводить символы можно строчными. Зарубежный форум соответствующей тематики. Устройство обойдется в сумму около 100 долларов, но в России его найти не так-то просто. Ссылка на новый адрес площадки. Действует на основании статьи 13 Федерального закона от 114-ФЗ «О противодействии экстремистской деятельности». Из данной статьи вы узнаете, как включить на интернет-браузер, чтобы реклама, интернет-провайдер и куки не отслеживали вашу деятельность. Vabu56j2ep2rwv3b.onion - Russian cypherpunks community Русское общество шифропанков в сети TOR. Matanga уверенно занял свою нишу и не скоро покинет насиженное место. Onion - TorGuerrillaMail одноразовая почта, зеркало сайта m 344c6kbnjnljjzlz. Но многих людей интересует такая интернет площадка, расположенная в тёмном интернете, как ОМГ. Заголовок ответа сервера http/1.1 200 OK Date: Thu, 08:06:39 GMT Server: Apache/2.2.22 Last-Modified: Thu, 08:47:35 GMT ETag: "7fdf5-ba86-5492eaa21f1be" Accept-Ranges: bytes Vary: Accept-Encoding Content-Encoding: gzip Content-Length: 11447 Content-Type: text/html; charsetUTF-8 Ссылки (даже если они и име. Чем дальше идёт время, тем более интересные способы они придумывают. За активность на форуме начисляют кредиты, которые можно поменять на биткоины. Html верстка и анализ содержания сайта. Робот? Еще один способ оплаты при помощи баланса смартфона. Купить через Гидру. А как попасть в этот тёмный интернет знает ещё меньшее количество людей. Требует JavaScript Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора Ссылка удалена по притензии роскомнадзора bazaar3pfds6mgif. Для этого: Загрузите дистрибутив программы с официальной страницы команды разработчиков. Он действительно работает «из коробки» и открывает страницы, заблокированные любым известным способом, оповещая пользователя о входе на «запретную территорию» одним лишь изменением иконки на панели управления. @onionsite_bot Бот с сайтами. Даже если он будет выглядеть как настоящий, будьте бдительны, это может быть фейковая копия. последние новости Гидра года. Вот и я вам советую после совершения удачной покупки, не забыть о том, чтобы оставить приятный отзыв, Мега не останется в долгу! Onion - Verified,.onion зеркало кардинг форума, стоимость регистрации. Information премьера Adam Maniac Remix Премьера сингла! Меня тут нейросеть по фоткам нарисовала. Если вы всё- таки захотите воспользоваться вторым способом, то ваш интернет- трафик будет передаваться медленнее. Onion - ProtonMail достаточно известный и секурный имейл-сервис, требует JavaScript, к сожалению ozon3kdtlr6gtzjn. Wired, его вдохновил успех американской торговой площадки. Скачать можно по ссылке /downloads/Sitetor. Оплата картой или криптой. Только сегодня узнала что их закрылся. Для этого вам нужно добраться до провайдера и заполучить у него файл конфигурации, что полностью гарантирует, что вы не будете заблокированы, далее этот файл необходимо поместить в программу Tunnelblick, после чего вы должны запустить Тор.

Кракен торговая площадка даркнет